امنیت بلاکچین فانتوم چگونه تامین میشود؟

فانتوم (Fantom) یک پلتفرم غیرمتمرکز محبوب برای توسعه داراییهای دیجیتال و قراردادهای هوشمند است. فانتوم نسبت به اتریوم و دیگر شبکههای بلاکچین راهکارهای سادهتری را برای توسعه قراردادهای هوشمند ارائه میدهد اما سوال اینجاست که آیا بلاکچین فانتوم امن است؟ در این مطلب سطح امنیت بلاکچین فانتوم را با بررسی زیرساختهای این شبکه بررسی خواهیم کرد.

معماری امنیت در شبکه فانتوم

شبکه فانتوم یک پلتفرم بلاکچین متنباز برای قراردادهای هوشمند است و توکن بومی آن ارز دیجیتال FTM نام دارد. فانتوم از طریق مکانیزم اجماع لاکسیس (Lachesis) به دنبال رفع معضلات همیشگی دنیای بلاکچین یعنی تمرکززدایی، امنیت و مقیاسپذیری است. این سه عنصر که بهعنوان «سهگانه بلاکچین» شناخته میشوند، اغلب با هم در تضاد هستند. به این معنی که تمرکز بر دو مورد، اغلب نیازمند چشمپوشی در مورد سوم است. شبکه اصلی پلتفرم فانتوم که اپرا (Opera) نام دارد، در زمینه سرعت و مقیاسپذیری عملکرد مناسبی داشته و امنیت بلاکچین فانتوم هم بر لایههای متعددی متکی است که در ادامه آنها را توضیح میدهیم.

مکانیزم تحمل خطای بیزانسی (aBFT)

امنیت بلاکچین فانتوم در وهلهی اول بر یک الگوریتم اجماع خاص با نام «تحمل خطای بیزانسی نامتقارن» (aBFT) استوار است. بلاکچینهای سنتی برای اجماع به اثبات کار (PoW) یا اثبات سهام (PoS) تکیه میکنند، جایی که اعتبارسنجها برای اضافهکردن بلاکهای جدید به زنجیره باهم رقابت میکنند. با این حال در صورتی که بخش قابلتوجهی از اعتبارسنجها با هم تبانی کرده یا بهطور مخرب عمل کنند، این مکانیزمها در برابر حملات آسیبپذیر خواهند بود.

aBFT رویکرد متفاوتی در پیش میگیرد. این مکانیزم تضمین میکند که حتی در صورت وجود مشکلاتی مثل از کار افتادن اعتبارسنجها یا سواستفاده بازیگران مخرب، شبکه همچنان توان تایید تراکنشها را دارد. این امر از طریق فرآیند رایگیری پیچیدهای به دست میآید که در آن اعتبارسنجها برای تضمین صحت تراکنشها و بلاکها، اطلاعات رمزنگاری را رد و بدل میکنند.

فانتوم از یک نوع خاص aBFT بهنام لاکسیس استفاده میکند که مقیاسپذیری و تحمل خطای بالایی را ارائه میدهد. لاکسیس تضمین میکند که فقط بلاکهای معتبر به زنجیره اضافه شوند و از تراکنشهای غیرمجاز یا دستکاری دفتر کل جلوگیری میکند.

فناوری گراف جهتدار نامدور (DAG)

دیگر مفهوم کلیدی در معماری فانتوم، فناوری گراف جهتدار نامدور (DAG) است. برخلاف بلاکچینهای سنتی که به زنجیرههای خطی بلاکها متکی هستند، ساختار DAG پردازش موازی تراکنشها را ممکن میکند. این امر بهطور قابل توجهی مقیاسپذیری و سرعت تراکنشها را در شبکه بهبود بخشیده و سطح امنیت بلاکچین فانتوم را به چند طریق ارتقا میدهد:

- تراکنش سریعتر: تراکنشها در فانتوم نسبت به بلاکچینهای اثبات کار (PoW) یا اثبات سهام (PoS) بسیار سریعتر نهایی میشوند. این امر ریسک معکوس کردن تراکنشها را به خاطر نهایی شدن سریع پروسه کاهش میدهد.

- نهاییسازی مطلق (Absolute Finality): بر خلاف دیگر شبکهها که تراکنشها را به صورت نهاییسازی احتمالی (Probabilistic Finality) تایید میکنند، در شبکه فانتوم تراکنشها به صورت مطلق نهایی شده و برگشتتر نیستند.

- کاهش ریسک حمله: ساختار DAG دستکاری تاریخچه تراکنش را برای مهاجمان دشوارتر میکند. از آنجایی که تراکنشها صرفا به بلاک قبلی وابسته نیستند، دستکاری یک بلاک واحد، تاثیر کمی بر کل شبکه خواهد داشت.

پیشنهاد خواندنی: هر آنچه که باید درباره الگوریتم اعتماد DAG در COTI بدانید

پروتکل TxFlow

فانتوم در کنار لاکسیس از یک پروتکل میانافزار کمکی به نام TxFlow هم بهره میبرد. طراحی TxFlow بر پایه aBFT به کاهش حملات DDoS کمک میکند که هدفشان از کار انداختن شبکه با ارسال انبوهی تراکنش نامعتبر است. TxFlow با فیلتر کردن کارآمد تراکنشهای نامعتبر در مراحل اولیه، فشار روی اعتبارسنجها را کاهش داده و تنها اجازه عبور و اجرای تراکنشهای معتبر را میدهد.

معماری امنیتی قراردادهای هوشمند

قراردادهای هوشمند سنگ بنای فناوری بلاکچین هستند و توسعه برنامههای غیرمتمرکز (dApp) را ممکن میکنند. با این حال آسیبپذیری در قراردادهای هوشمند میتواند منجر به هکشدن سیستم و از دست رفتن دارایی کاربران شود. فانتوم برای تضمین امنیت قراردادهای هوشمند از ابزارهای زیر بهره میبرد:

1. زبان قدرتمند سالیدیتی

این شبکه از زبان برنامهنویسی سالیدیتی (Solidity) استفاده میکند که از نظر امنیت در سطح بسیار بالایی قرار داشته و جامعه توسعهدهندگان بزرگی دارد که آسیبپذیریهای بالقوه را به سرعت شناسایی و رفع میکنند.

2. سیستم Watchdog

شبکه فانتوم با ابزارهای امنیتی متعددی برای تایید صحت قراردادهای هوشمند ادغام شده که به توسعهدهندگان کمک میکند مشکلات امنیتی را قبل از استقرار در کدها شناسایی و برطرف کنند. از جمله این ابزارها باید به سیستم خودکار ارزیابی Watchdog اشاره کرد که با دیکامپایل کدهای قرارداد به دستورالعملهای ماشین مجازی، صحت و امنیت کدها را بررسی کرده و در صورت نبود مشکل اجازه اجرای آنها را میدهد. قراردادها هر چند ساعت یکبار گروهبندی و تجزیهوتحلیل شده و هشدارهایی در مورد آسیبپذیریهای اولیه برای تیم توسعه ارسال میشود.

3. اسکنر و سپر امنیتی De.Fi

فانتوم برای ارتقای امنیت برنامههای غیرمتمرکز مالی از ابزارهای شرکت De.Fi بهره میبرد که شامل یک اسکنر برای ارزیابی خودکار قرارداد و یک سپر امنیتی برای تجزیه و تحلیل والتهای کاربران است.

کیف پول گروهی Fantom Safe

فانتوم سیف یک کیف پول متنباز و مبتنی بر بلاکچین است که با هدف تعامل با قراردادهای هوشمند طراحی شده و برای حفظ امنیت از رویکرد چند امضایی بهره میبرد.

این والت با کیفپولهای معمول مثل تراست ولت متفاوت است و کنترل کلید خصوصی یه جای یک کاربر در کنترل چندیننفر است.

برای اطمینان از امنیت موجودی باید صاحبان صندوق و حداقل تعداد افراد مورد نیاز برای تایید یک تراکنش را قبل از اجرای آن را تعیین کنید. بدین ترتیب تا زمانی که تعداد تاییدها به حد نصاب لازم نرسد، تراکنش نهایی نخواهد شد.

پیشنهاد خواندنی: هک تراست ولت؛ نگرانی کاربران محبوبترین کیف رمزارز

ارزیابی تهدیدات فانتوم

هرچند فانتوم از معماری امنیتی قدرتمندی برخوردار است اما هیچ سیستمی کاملا در برابر تهدیدات مصون نیست. بنابراین سوال این است که چه خطرات بالقوهای در شبکه فانتوم کمین کردهاند و شبکه چگونه آنها را برطرف میکند؟ در ادامه به آسیبپذیریهای بالقوه و استراتژیهای فانتوم برای کاهش این ریسکها میپردازیم.

1. آسیبپذیری قرارداد هوشمند

قراردادهای هوشمند ستون فقرات dAppها در فانتوم هستند و همانطور که گفتیم تیم توسعه ابزارهای متعددی را برای تضمین امنیت آن در نظر گرفته است. با این حال خطاهای کدنویسی یا حفرههای امنیتی در قراردادهای هوشمند میتوانند توسط بازیگران مخرب برای سرقت وجوه یا دستکاری شبکه مورد سوءاستفاده قرار گیرند.

2. حملات مهندسی اجتماعی

این حملات مستقیما کاربران را هدف قرار میدهند و از تاکتیکهایی مانند کلاهبرداری فیشینگ یا جعل هویت برای فریب کاربران به منظور فاشکردن کلیدهای خصوصی یا تایید تراکنشهای غیرمجاز استفاده میکنند.

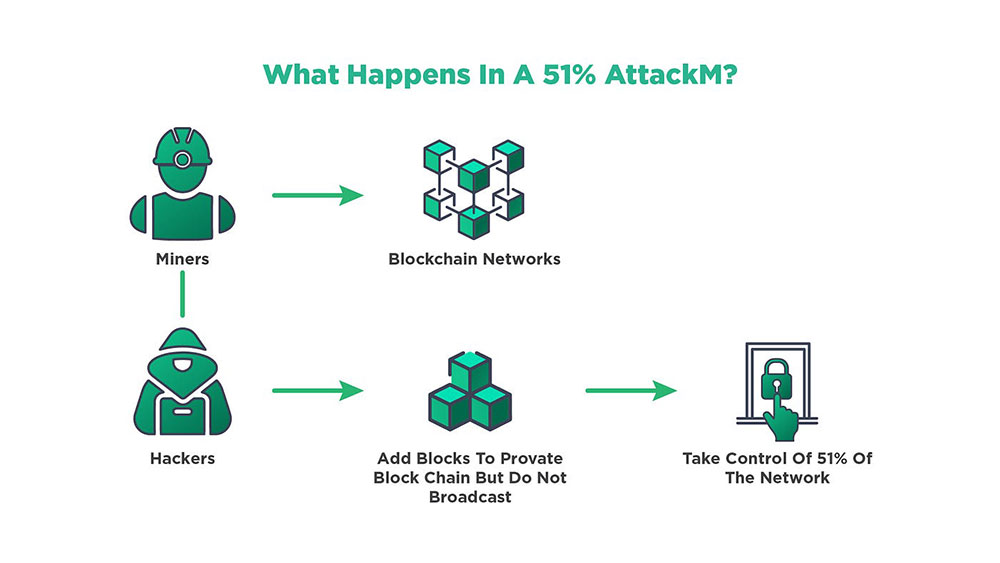

3. حملات ۵۱ درصد

دانستیم که فانتوم از مکانیزم اجماع لاکسیس استفاده میکند که در آن اعتبارسنجها به صورت گروهی کنترل شبکه را در دست دارند. در حمله ۵۱ درصد یک عامل مخرب کنترل اکثر قدرت محاسباتی شبکه را بهدست میآورد. این امر به وی اجازه میدهد تا یک توکن را چندینبار خرج کند، تراکنشها را مختل کرده یا تاریخچه دفتر کل را دستکاری کنند. حمله ۵۱ درصد نیازمند منابع بسیار زیادی است اما برای بلاکچینهای اثبات سهام (PoS) مانند فانتوم روی کاغذ تهدید بهشمار میرود.

4. حملات اقتصادی

این حملات از انگیزههای اقتصادی درون شبکه سوءاستفاده میکنند. برای مثال، حمله Sybil شامل ایجاد تعداد زیادی هویت جعلی برای خرابکاری در مکانیزمهای رایگیری است.

پیشنهاد خواندنی: مقایسه ارز دیجیتال فانتوم و سولانا از نظر امنیت و کارایی

برنامههای فانتوم برای حفظ امنیت

فانتوم علاوه بر بکارگیری فناوریها و ابزارهای قدرتمند، برنامههای دیگری را نیز برای حفظ امنیت بلاکچین دارد که شامل موارد زیر میشود:

- آزمونهای امنیتی: فانتوم بهطور منظم توسط شرکتهای مستقل مورد بازرسی امنیتی قرار میگیرد تا آسیبپذیریهای بالقوه در پروتکل اصلی و قراردادهای هوشمند خود را شناسایی و برطرف کند.

- پاداش باگ بانتی: شبکه با ارائه پاداش برای کشف و گزارش آسیبپذیریهای امنیتی قبل از اینکه مورد سوءاستفاده قرار گیرند، جامعه هکرهای کلاه سفید را تشویق میکند.

- کدگذاری امن: فانتوم برای به حداقل رساندن خطر آسیبپذیریها استفاده از روشهای کدگذاری امن و جدیدترین روشها برای توسعه قراردادهای هوشمند را ترویج میکند.

- توسعه مداوم: تیم فانتوم از طریق تحقیق و توسعه مستمر و مشارکت با سازمانهای دیگر پیوسته برای بهبود امنیت شبکه تلاش میکند.

توصیههایی برای افزایش امنیت بلاکچین فانتوم

تضمین امنیت در شبکههای بلاکچین یک نبرد مداوم است. هرچند تیم توسعه اقدامات مختلفی را برای کاهش ریسکها انجام میدهد؛ اما برای کاربران نیز ضروری است که همچنان هوشیار باشند. در اینجا چند نکته برای حفظ امنیت شبکه فانتوم در فانتوم آورده شده است:

- فقط با اپهای غیرمتمرکز و صرافیهای قابل اعتماد مثل صرافی ارز دیجیتال رمزینکس تعامل داشته باشید.

- کلیدهای خصوصی خود را به طور ایمن ذخیره کنید.

- نسبت به پیامها یا لینکهای ناخواسته محتاط باشید.

- از بهروزرسانیهای امنیتی عقب نمانید باشید.

با درک تهدیدات بالقوه و نحوهی برخورد با آنها، کاربران با امنیت بیشتری در اکوسیستم فانتوم مشارکت میکنند.

سوالات متداول

آیا شبکه فانتوم امن است؟

بله، فانتوم از الگوریتم اجماع aBFT، فناوری DAG و قراردادهای هوشمند استفاده میکند که امنیت را در این بلاکچین تضمین میکنند.

تهدیدات امنیتی شبکه فانتوم شامل چه مواردی است؟

آسیبپذیری قراردادهای هوشمند، حملات مهندسی اجتماعی، حملات ۵۱ درصد و حملات اقتصادی.

فانتوم چگونه با این تهدیدات مقابله میکند؟

استفاده از فناوریها و ابزارهای قدرتمند و بهروز، بازرسیهای امنیتی منظم، اهدای پاداش برای شناسایی باگ، روشهای کدگذاری امن، غیر متمرکزسازی و توسعه مستمر.

چگونه از خطرات در شبکه فانتوم در امان بمانم؟

از اپهای غیرمتمرکز ایمن و معتبر استفاده کنید، کلیدهای خصوصی خود را ایمن نگه دارید، از لینکهای مشکوک اجتناب کرده و از بهروزرسانیهای امنیتی مطلع باشید.

منابع: learn.bybit | fantom.foundation